Jeden z nejvíce nepříjemných problémů v rodině nebo doma je sdílení stejného počítače.

Jeden z nejvíce nepříjemných problémů v rodině nebo doma je sdílení stejného počítače. Počítač je osobní, každý jej organizuje tak, jak uzná za vhodný, a nejste nikdy šťastní, pokud se ho někdo dotkne, přesune nebo přesune soubory uvnitř něj, možná změní nastavení, odstraní data nebo podniká.

V dalším článku jsme viděli, jak je možné vytvářet účty v systému Windows a spravovat uživatele počítače tak, aby každý měl své vlastní možnosti a přizpůsobení.

Místo toho vidíme, jak zkontrolovat, zda někdo použil náš počítač, na co se podíval a co udělal.

Cílem tohoto článku je hledat důkazy o používání počítače, zjistit, kde můžete hledat stopy toho, co se stalo .

O použití počítače svědčí mnoho věcí: restartování, neúspěšný pokus o přístup k účtu Windows, spouštění programů, procházení Internetu, otevírání souborů a další.

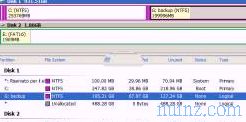

1) Zkontrolujte registry systému Windows

Nástrojem, který používá každý počítačový analytik, je kontrola registru systému Windows, která je užitečná především při zjišťování příčin chyb nebo selhání počítače.

Protokol událostí systému Windows vám může říci mnoho o tom, co váš počítač dělá, nejen pokud se něco pokazí.

Chcete-li otevřít prohlížeč událostí, musíte přejít do Ovládacích panelů> Nástroje pro správu> Správa počítače.

Na levé straně je Prohlížeč událostí rozdělen do několika kategorií.

Jeden, který se má zkontrolovat, je protokol ochrany, který ukazuje každý restartovací přístup nebo odpojení od PC.

Procházením registru aplikací budete moci najít, mezi mnoha zbytečnými informacemi, pokud došlo k použití v době, kdy byl počítač ponechán bez dozoru, například zahájením vyhledávání.

2) Zkontrolujte poslední soubory

Kontrola nedávno upravených souborů je jedním z nejjednodušších způsobů, jak chytit kohokoli, kdo má na našem počítači ruce bez povolení.

Nejrychlejším způsobem je zkontrolovat „Poslední položky“ v nabídce Start systému Windows.

Může to fungovat, ale důvtipnější počítač bude pravděpodobně přemýšlet o tom, že klepnutím pravým tlačítkem myši na „Nedávné položky“ je zcela odstraníte.

Stále je však možné hledat nejnovější upravené soubory otevřením Průzkumníka Windows a provedením vyhledávání na jednotce C: (místní disk), poté stisknutím tlačítka „Poslední změněné datum“ a výběrem „Dnes“ nebo včera “.

Konkrétní datum můžete vybrat do vyhledávacího pole tak, že napíšete poslední úpravu: 05/09/2013 a získáte úplný seznam všech souborů, které byly v daný den změněny.

Pokud budete mít štěstí, najdete dokument nebo soubor protokolu, který jasně dokazuje použití počítače v tento den.

Netřeba dodávat, že můžete zkontrolovat historii webových prohlížečů, možná pomocí nástroje, jako je například Prohlížeč historie, zobrazit historii webů navštívených pomocí prohlížečů IE, Firefox, Chrome.

3) Jako poslední možnost, pokud nemůžete najít stopy aktivity na počítači, o kterém se domníváte, že je používali jiní, můžete vytvořit naplánovanou operaci, která odešle e-mail pokaždé, když počítač přejde z režimu hibernace, nebo když to začne .

Poté otevřete Ovládací panely> Nástroje pro správu a poté v Plánovači .

Z nabídky Akce vytvořte novou aktivitu a změňte možnost umístěním křížku na „Spustit bez ohledu na připojení uživatele “.

Na kartě aktivace stiskněte tlačítko Nový a poté nastavte začátek aktivity na „při spuštění “ nebo „ při odemknutí “.

Můžete být konkrétnější tím, že vyberete událost ze seznamu a poté vyberete, který program nebo systémová událost aktivuje oznámení, že někdo používá počítač.

V takovém případě vyberte možnost „ K události “ a vyberte Aplikace nebo jednu z dalších událostí.

Na kartě Akce můžete místo toho spustit nástroj Blat, malý příkazový řádek, který umožňuje odesílat automatické e-maily z počítače, které jsem zmínil před časem s průvodcem (číst nyní, pokud neznáte tento nástroj).

Pak vložte " c: \ download \ blat \ blat.exe " (nebo vyberte cestu, kde je umístěn blat.exe ) a pak vložte jako argument -body Někdo používá můj počítač! -to -subjekt Pozor, přístup na PC!

V dalším článku jsou více extrémní řešení Spy na počítači a podívejte se, jak je počítač používán jinými uživateli pomocí Keyloggeru nebo programů, jako je iSpy.

PŘEČTĚTE SI také: Zjistěte, zda a kdo vstoupí do počítače, aby nebyl zkontrolován nebo vyzvednut